找到Proxylogon和相关Microsoft Exchange漏洞:如何站得住脚的帮助

我们敦促组织补丁Proxylogon (cve - 2021 - 26855)和相关的漏洞(cve cve - 2021 - 26857 - 2021 - 26858, cve - 2021 - 27065)在微软交换服务器和在他们的网络调查潜在的妥协。这是站得住脚的产品如何帮助。

2021年更新匹配17日:确定影响系统部分已经更新信息的可用性扫描模板快速运行目标扫描识别系统受到这四个cf。

背景

在微软的带外咨询四个零日漏洞在Microsoft Exchange Server这是利用在野外的民族国家威胁的演员被称为铪,出现了多个报告超过30000的组织可能已遭泄露由于这些缺陷。白宫国家安全顾问,杰克•苏利文在推特上“潜在危害”,政府已经意识到在美国智库和国防工业基地的实体。

我们正在密切跟踪微软的紧急补丁以前未知的漏洞在Exchange服务器软件和报告潜在的妥协的美国智库和国防工业基地的实体。我们鼓励网络拥有者尽快补丁:https://t.co/Q2K4DYWQud

——杰克·沙利文(@JakeSullivan46)2021年3月5日

这些漏洞的影响并不局限于美国的组织,如有妥协的报告实体在捷克共和国和挪威。我们期待更多的破坏组织将在未来几天或几周内确定。

克里斯•克雷布斯前网络安全主任和基础设施安全机构(CISA)说,组织暴露Exchange服务器上网应该假设妥协并开始寻找已知的指标。

这是真正的交易。如果您的组织运行一个OWA服务器暴露在互联网,假设02/26-03/03之间的妥协。检查8字符aspx文件C: \ inetpub \ wwwroot \ aspnet_client \ system_web \。如果你得到一个搜索,你现在在事件反应模式。https://t.co/865Q8cc1Rm

——克里斯·克雷布斯(@C_C_Krebs)2021年3月5日

站得住脚的如何帮助

站得住脚的发布版本检查插件的Exchange服务器2010年,2013年,2016年和2019年,可以用来确定哪些Exchange服务器系统在您的环境中。然而,我们也产生了额外的检查,可用于直接识别脆弱的系统,以及低迷的潜在的web主机上壳可能就会大打折扣。

直接检查插件

不同版本的检查,可能需要使用有资格的扫描,直接检查插件的目的是测试您的Exchange服务器实例是否容易利用本身。我们已经发布了插件ID147171年,它可用于uncredentialed扫描脆弱的Exchange服务器实例。一旦扫描完成,扫描输出会产生以下结果如果脆弱:

在这种情况下,服务器容易交流cve - 2021 - 26855。

指标的妥协(IOC)检查插件

除了直接检查插件,站得住脚的研究产生了一个插件(147193年),可用于识别Microsoft Exchange主机可能已遭泄露基于公开的国际石油公司。插件可能会产生以下结果:

这个截图显示。aspx文件的插件返回结果可能表明主人的身份被识破了。

请注意,国际奥委会插件可能良性aspx文件标记为可疑,所以我们强烈鼓励交叉引用这些对已知良好的列表这个由NCC集团提供,以及恶意软件数据库VirusTotal,混合动力分析和PolySwarm。

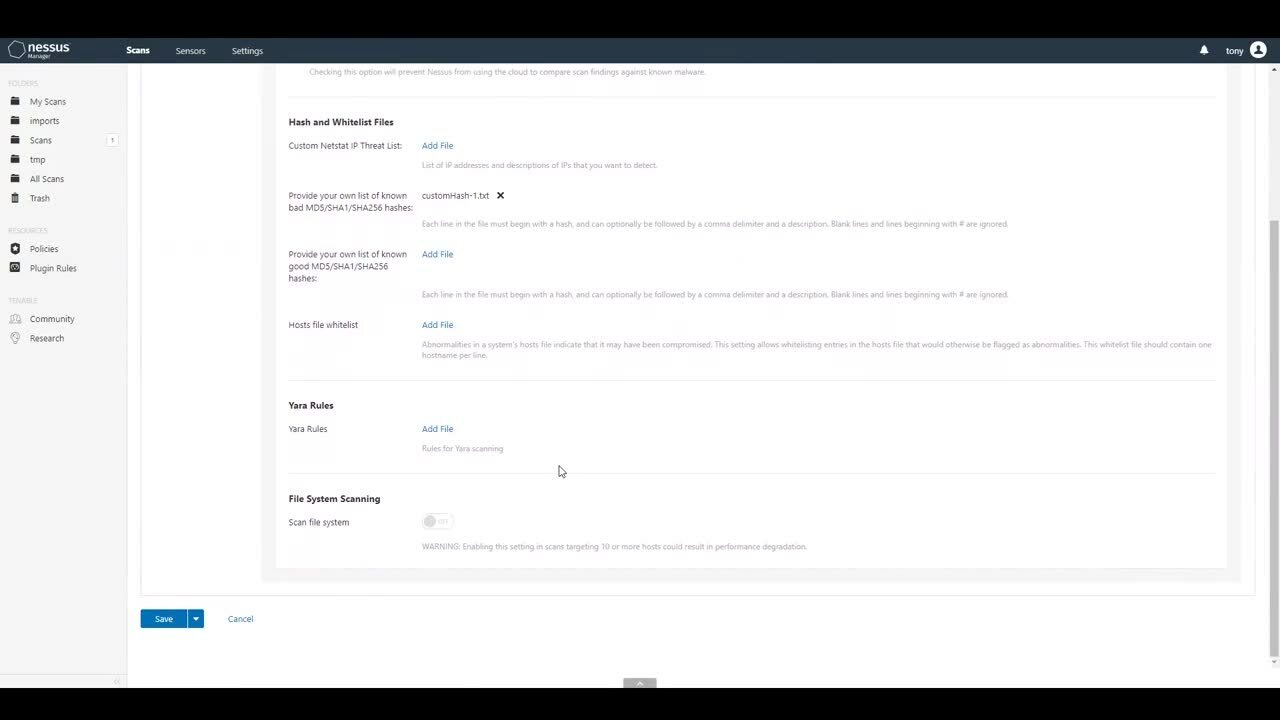

使用雅苒规则扫描散列和其他国际石油公司

我们在以前的博客指出,国际石油公司最初发表的微软和Volexity。Volexity提供了一组三个雅苒规则识别web壳。

站得住脚的产品提供能力来执行雅苒扫描通过提供一个雅苒规则。雅苒扫描将扫描文件在目标来确定任何文件匹配用户提供雅苒规则。此功能使用目录和自定义Filescan目录选项来确定哪些文件扫描。文件成功匹配雅苒规则生成一个“关键”漏洞扫描报告和问题的文件附加在5 mb。

除了雅苒扫描,客户也可以提供一组已知的坏散列(MD5、SHA1和SHA256)来确定在目标系统上。微软共享已知的坏散列的列表与铪相关活动。

优先考虑修补和调查潜在的妥协

虽然我们强烈鼓励客户应用可用的补丁由微软尽快提供,我们也相信这同样重要识别web壳的存在,进一步组织中的妥协的攻击者可能已经建立了一个存在。应用可用的补丁插头的洞,但它没有解决的可能性,袭击者已经潜伏在你的网络,这就是为什么寻找这些国际石油公司是至关重要的。

确定影响系统

以下是总结的所有检查站得住脚的Exchange服务器相关研究产生了漏洞。

| 插件 | 插件类型 | 描述 |

|---|---|---|

| 安全更新Microsoft Exchange Server 2010 SP 3(2021年3月) | 版本检查 | 识别脆弱的Exchange服务器2010系统。 |

| 安全更新微软Exchange服务器(2021年3月) | 版本检查 | 识别脆弱的Exchange服务器2013年、2016年和2019年的系统。 |

| 微软交换服务器身份验证绕过 | 直接检查 | 直接识别uncredentialed脆弱的Exchange服务器系统。 |

| 潜在的暴露于Microsoft Exchange铪瞄准 | 当地的检查 | 识别潜在的web壳在选定的目录进行进一步分析。 |

扫描模板

扫描模板已经发布的产品,为客户提供一个快速和简单的方式有针对性的对他们的环境扫描。“ProxyLogon:女士交换”模板包括预设的政策选择,并允许能够扫描使用Windows版本检查插件上面所提到的SMB凭证。而直接检查插件不需要凭证,我们强烈建议添加证书为了看到结果检查插件的版本。

我们将会更新这篇博客发表任何额外的插件与这些事件有关。

获得更多的信息

- 站不住脚的博客在微软Exchange服务器四个零日漏洞

- 微软博客铪目标与0-day利用交换服务器

- Volexity博客操作交换掠夺者

- 中钢协警报(aa21 - 062 a):减轻微软Exchange服务器漏洞

加入站不住脚的安全响应团队站得住脚的社区。

了解更多关于站得住脚的,第一个网络曝光平台整体管理的现代攻击表面。

得到一个天的免费试用站得住脚的。io脆弱性管理。